Представляем перевод серии статей, посвященных безопасности в IoT. Первый материал посвящен обзору возможностей Microsoft Azure IoT Suite. Примечание: далее повествование будет вестись от имени автора.

Цикл статей «Безопастность в IoT»

1. Azure IoT Suite для тех, кто начинает с нуля.

2. Стратегия всесторонней защиты.

3. Архитектура системы безопасности.

4. Обеспечение безопасности развертывания IoT.

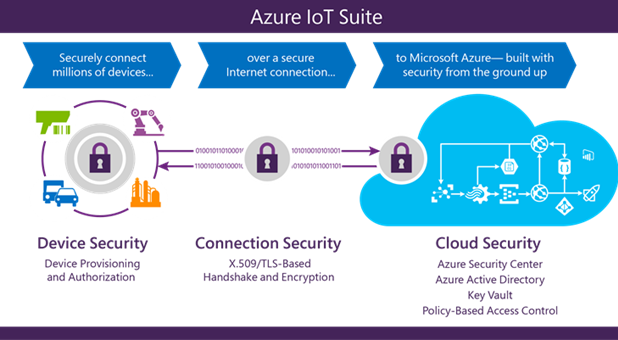

Azure IoT Suite — это комплексное решение со встроенными инструментами безопасности, которые обеспечивают защиту на всех уровнях. В корпорации Microsoft обеспечение безопасности ПО является неотъемлемой частью процесса разработки в соответствии с устоявшимися за десятилетия принципами конструирования надежного и защищенного ПО. Для этого используется жизненный цикл разработки защищенных приложений (SDL) — базовая методика разработки ПО, объединенная с набором служб безопасности уровня инфраструктуры (Operational Security Assurance (OSA), а также Microsoft Digital Crimes Unit, Microsoft Security Response Center и Центр Microsoft по защите от вредоносных программ).

В Azure IoT Suite доступны уникальные функции, которые позволяют просто, наглядно и, что важнее всего, безопасно подготавливать к работе устройства IoT, подключаться к ним и хранить поступающие от них данных. В этом материале мы рассмотрим компоненты безопасности и стратегии развертывания Azure IoT Suite, которые обеспечивают надежную защиту, конфиденциальность и соответствие требованиям.

Введение

«Интернет вещей» (IoT) — это технология, которая уже сегодня дает компаниям реальную возможность сократить расходы, увеличить прибыль и преобразовать свой бизнес. Тем не менее многие компании не решаются перейти к активному развертыванию технологий IoT, поскольку не чувствуют себя уверенно в вопросах безопасности, конфиденциальности и соответствия требованиям. Наибольшее беспокойство вызывает уникальная инфраструктура IoT, в которой цифровой мир объединяется с физическим. При этом, конечно, возрастают и риски, характерные для обоих миров. Безопасность инфраструктуры IoT зависит от целостности кода, выполняемого на устройствах. Такой код служит для проверки подлинности устройства и пользователей, определения принадлежности устройства (и генерируемых им данных), а также для защиты от сетевых и физических атак злоумышленников.

И наконец, вопрос конфиденциальности. Компаниям требуется прозрачность при передаче данных. Им нужно понимать, сбор каких данных осуществляется и почему, кто может их просматривать, кто управляет доступом и так далее. Не менее важны и общие вопросы, связанные с безопасностью работы оборудования и безопасностью операторов во время эксплуатации, а также проблемы соответствия отраслевым стандартам.

Учитывая многочисленные требования в отношении безопасности, конфиденциальности, прозрачности и соответствия требованиям, выбор поставщика решения IoT становится весьма сложной задачей. Если в одном решении объединены отдельные приложения и службы IoT разных поставщиков, то уязвимостей в плане безопасности, конфиденциальности и соответствия требованиям просто не избежать. Зачастую их невероятно сложно даже обнаружить, не говоря уже об устранении. Надежный поставщик программного обеспечения и служб IoT должен обладать обширным опытом в области разработки таких служб, которые охватывают различные уровни инфраструктуры, учитывают географическое местоположение и, кроме того, предоставляют инструменты для безопасного и прозрачного горизонтального масштабирования. Большим преимуществом для выбранного поставщика также будет многолетний опыт в области разработки защищенного ПО, которое установлено на миллиардах компьютеров во всем мире, а также умение быстро и профессионально оценивать и устранять угрозы, связанные с реализацией технологии «Интернет вещей».

Безопасная инфраструктура с нуля

Инфраструктуру Microsoft Cloud используют свыше миллиарда клиентов в 127 странах. Наш богатый многолетний опыт разработки корпоративного программного обеспечения и поддержки крупнейших сетевых служб позволяет обеспечивать такой уровень безопасности, конфиденциальности, соответствия требованиям и устранения рисков, которого большинство клиентов вряд ли смогли бы достичь самостоятельно.

Жизненный цикл разработки защищенных приложений (SDL) Microsoft позволяет принудительно включить все уровни компании в процесс разработки, цель которого — внедрение компонентов безопасности на протяжение всего жизненного цикла программного обеспечения. Чтобы обеспечить соответствие процессов эксплуатации всем требованиям безопасности, мы используем строгие политики безопасности, разработанные в рамках процесса Operational Security Assurance (OSA). Мы сотрудничаем со сторонними поставщиками услуг аудита, привлекая их для проверки соответствия всем требованиям и нормативам. Мы также принимаем надлежащие меры безопасности при создании центров компетенции (Microsoft Digital Crimes Unit, Microsoft Security Response Center и Центр Майкрософт по защите от вредоносных программ).

Microsoft Azure — надежная и безопасная инфраструктура IoT для компании любого профиля

Microsoft Azure — это комплексное облачное решение, в котором постоянно расширяемый набор интегрированных облачных служб (аналитика, машинное обучение, хранение, безопасность, сетевые и веб-службы) объединен с ведущими отраслевыми технологиями обеспечения защиты и конфиденциальности данных. Наша стратегия ожидания взлома реализуется силами «red team» экспертов по безопасности ПО. Имитируя атаки, они проверяют способность Azure обнаруживать возникающие угрозы, а также обеспечивать эффективную защиту и восстановление данных. Наши специалисты по глобальному реагированию на инциденты работают круглосуточно и без выходных, помогая пользователям устранять последствия атак и вредоносных действий. Наши специалисты придерживаются установленных процедур по управлению инцидентами, информированию пользователей и ликвидации последствий атаки, взаимодействуя посредством максимально прозрачных и прогнозируемых каналов с партнерами как внутри организации, так и за ее пределами.

Наши системы непрерывно осуществляют обнаружение и предотвращение вторжений, блокируют атаки на службы, регулярно выполняют тесты на проникновение, а также широко используют аналитические инструменты, которые помогают своевременно выявлять и устранять угрозы. Многофакторная проверка подлинности обеспечивает дополнительный уровень безопасности при доступе конечных пользователей к сети. Поставщикам приложений и удаленного доступа мы предлагаем полный контроль доступа, инструменты мониторинга и антивирусного сканирования уязвимостей, а также исправления и средства конфигурирования.

Microsoft Azure IoT Suite содержит встроенные компоненты обеспечения безопасности и конфиденциальности платформы Azure, а также процессы SDL и OSA — все это используется для безопасной разработки и эксплуатации программного обеспечения Microsoft. С помощью этих процедур реализованы защита инфраструктуры и сети, а также функции идентификации и управления, имеющие ключевое значение для обеспечения безопасности в рамках любого решения.

Компонент Azure IoT Hub в составе IoT Suite — это полностью управляемая служба, которая обеспечивает надежную защиту двустороннего обмена данными между устройствами IoT и службами Azure (например, службами машинного обучения Azure и Azure Stream Analytics) за счет использования индивидуальных учетных данных для каждого конкретного устройства и контроля доступа к нему.

Чтобы наиболее полно представить встроенные компоненты обеспечения безопасности и конфиденциальности Azure IoT Suite, мы рассматриваем программный комплекс в разрезе трех главных областей безопасности:

Защищенная подготовка устройств и проверка подлинности

Azure IoT Suite обеспечивает защиту устройств на время их работы на местах. Для этого на каждом устройстве настроен уникальный ключ удостоверения, который инфраструктура использует для связи с работающим устройством. Настройка этой процедуры не отличается сложностью и не отнимает много времени. На базе ключа с идентификатором устройства, заданным пользователем, создается токен, который впоследствии используется во всех сеансах передачи данных между устройством и службой Azure IoT Hub.

Можно ассоциировать идентификаторы с устройствами еще на этапе изготовления (то есть добавить их в аппаратный доверенный модель) или использовать существующие фиксированные удостоверения (например, серийный номер ЦП) в качестве прокси. Изменить эти идентификационные данные устройства непросто, однако важно также задействовать логические идентификаторы. Таким образом, даже при изменении базовых аппаратных характеристик устройства его логические характеристики останутся прежними. В отдельных случаях сопоставление удостоверения устройства можно выполнять на этапе развертывания (то есть технический специалист физически настраивает новое устройство непосредственно в процессе обмена данными с серверной частью решения IoT). Реестр удостоверений Azure IoT Hub предназначен для безопасного хранения удостоверений устройства, а также ключей безопасности решения. Добавляя в белый или черный список отдельные удостоверения устройств или группы удостоверений, можно полностью контролировать доступ к устройствам.

С помощью политик контроля доступа в облачной среде, реализованных в Azure IoT Hub, можно включать и отключать любое удостоверение устройства, а также при необходимости отменить сопоставление устройства с развертыванием IoT. Сопоставление и отмена сопоставления устройств выполняются с помощью удостоверений каждого конкретного устройства.

Дополнительно можно использовать следующие функции защиты устройства:

- Устройства не принимают незапрошенные входящие соединения. Поддерживается настройка только исходящих соединений и маршрутов. Чтобы получить команды от сервера, устройство должно самостоятельно инициировать соединение и проверить наличие команд, ожидающих обработки. После того как между устройством и службой IoT Hub установлено защищенное соединение, для обмена сообщениями между облачной средой и устройством, а также между различными устройствами не требуется шифрование.

- Устройства могут подключаться и устанавливать маршруты только к известным проверенным службам, которые находятся на одном уровне с ним (например, Azure IoT Hub).

- Для авторизации и проверки подлинности на уровне системы используются удостоверения устройств, что позволяет практически мгновенно отзывать учетные данные и разрешения доступа.

Защищенное соединение

Непрерывный и устойчивый обмен данными имеет критически важное значение для любого решения IoT. Особенно важна непрерывность доставки команд и получения данных с устройства, учитывая, что устройства IoT подключаются через Интернет или другие аналогичные сети, и такое подключение может оказаться ненадежным. Используя систему отправки подтверждений для полученных сообщений, Azure IoT Hub обеспечивает необходимую устойчивость при обмене данными между облачной средой и устройством. Благодаря кешированию сообщений в службе IoT Hub повышается устойчивость при обмене сообщениями. Кешированные сообщения хранятся в течение семи (телеметрия) или двух дней (команды).

Крайне важно обеспечить эффективность при консервации ресурсов и работе в среде с ограниченными ресурсами. HTTPS (HTTP Secure) — это соответствующая отраслевым стандартам защищенная версия популярного протокола HTTP. В Azure IoT Hub протокол HTTPS отвечает за максимально эффективный обмен данными. Протоколы AMQP и MQTT, которые также поддерживаются службой Azure IoT Hub, не только обеспечивают эффективность в плане потребления ресурсов, но и гарантируют надежную доставку сообщений.

Для масштабирования требуется безопасное взаимодействие с самыми разными устройствами. Azure IoT Hub предоставляет защищенное соединение с устройствами, как поддерживающими, так и не поддерживающими протокол IP. Устройства с поддержкой протокола IP могут напрямую подключаться к службе IoT Hub и обмениваться с ней данными по защищенному соединению. Устройства без поддержки протокола IP используют ограниченный объем ресурсов и могут устанавливать соединение только с помощью протоколов обмена данными с небольшим радиусом действия (Z-Wave, ZigBee и Bluetooth).

Для агрегирования этих устройств и транслирования протокола используется полевой шлюз, который обеспечивает защищенный двусторонний обмен данными с облаком.

Дополнительно можно использовать следующие функции защиты соединения:

- Защита обмена данными между устройствами и (или) шлюзами и службой Azure IoT Hub осуществляется посредством соответствующего отраслевым стандартам протокола TLS. Проверка подлинности Azure IoT Hub выполняется с помощью протокола X.509.

- Чтобы защитить устройства от незапрошенных входящих соединений, служба Azure IoT Hub блокирует все запросы соединений к этому устройству. Устройство всегда инициирует соединения самостоятельно.

- Azure IoT Hub сохраняет сообщения, адресованные устройствам, в защищенном хранилище и дожидается, пока устройство самостоятельно инициирует соединение. Команды хранятся два дня, что позволяет устройствам спорадически устанавливать соединение для получения команд, если это необходимо в силу особенностей энергоснабжения или возможности подключения. Служба Azure IoT Hub также создает для каждого устройства отдельную очередь.

Безопасная обработка и хранение в облаке

Azure IoT Hub гарантирует комплексную защиту на всех уровнях передачи данных — от шифрования до обработки в облаке. Служба обеспечивает должную гибкость и адаптивность, позволяя применять дополнительные методы шифрования ключей безопасности и расширенные функции управления ключами. Для проверки подлинности и авторизации пользователей в Azure IoT Hub используется Azure Active Directory (AAD). В Azure IoT Suite реализована модель авторизации данных в облаке на основе политик, которая упрощает управление доступом и предоставляет возможность проверки и аудита. Она позволяет практически мгновенно отзывать разрешения на доступ к данным в облаке и блокировать устройства, подключенные к Azure IoT Suite.

Передаваемые в облако данные можно обрабатывать и хранить в любом рабочем процессе, определенном пользователем. Azure Active Directory управляет доступом к различным разделам данных в зависимости от используемой службы хранения данных.

Все ключи, используемые инфраструктурой IoT, хранятся в защищенном облачном хранилище. Их можно менять в случае, если потребуется их повторное предоставление. Данные хранятся в базе данных DocumentDB или в базах данных SQL, что позволяет определять требуемые уровни безопасности. Кроме того, в Azure имеются эффективные инструменты мониторинга и аудита доступа к данным, оповещающие пользователя о вторжениях или несанкционированном доступе.

Заключение

Интернет вещей начинается с вещей. С тех самых вещей, которые наиболее важны для современных компаний. Технология IoT дает компаниям невероятные преимущества — сокращение расходов, увеличение прибыли и преобразование бизнеса. Успех такого преобразования во многом зависит от выбора надежного поставщика программного обеспечения и служб IoT. Иными словами, необходимо найти такого поставщика, который не просто сумеет понять все ваши потребности и поможет грамотно преобразовать ваш бизнес, но также предоставит приложения и службы, гарантирующие безопасность, защиту конфиденциальности, прозрачность и соответствие требованиям.

Microsoft Azure IoT Suite предлагает встроенные инструменты обеспечения безопасности и безопасного мониторинга ресурсов. Эти инструменты позволят повысить производительность и эксплуатационную эффективность, внедрить инновации и задействовать технологии углубленного анализа данных для преобразования бизнеса. Многоуровневый подход к обеспечению безопасности, различные компоненты безопасности и шаблоны архитектуры Azure IoT Suite — все это поможет развернуть инфраструктуру, которая станет надежным помощником компании в преобразовании бизнеса.

Дополнительные сведения

Все предварительно настроенные решения в рамках Azure IoT Suite создают следующие экземпляры служб Azure:

- Azure IoT Hub. Шлюз, посредством которого устанавливается соединение между облаком и «вещами». Вы можете масштабировать свою инфраструктуру, настраивая миллионы подключений к каждому концентратору, и обрабатывать громадные объемы данных с помощью проверки подлинности всех устройств, которая гарантирует безопасность и защиту для всего решения.

- Azure DocumentDB. Масштабируемая, полностью индексируемая служба баз данных, которая используется для хранения полуструктурированных данных. Она управляет метаданными устройств (атрибутами, конфигурацией и параметрами безопасности) при подготовке их к работе. DocumentDB обеспечивает высокую производительность и пропускную способность при обработке данных, а также индексацию без учета схемы и улучшенный интерфейс для создания SQL-запросов.

- Azure Stream Analytics. Благодаря потоковой обработке в облаке в режиме реального времени можно быстро разрабатывать и развертывать недорогие аналитические решения, чтобы в реальном времени анализировать данные, поступающие от устройств, датчиков, элементов инфраструктуры и приложений. Данные, полученные из этой полностью управляемой службы, можно масштабировать без ограничений, сохраняя высокую пропускную способность, устойчивость и низкую задержку.

- Azure App Services. Облачная платформа для разработки мощных веб- и мобильных приложений, способных подключаться к данным как в облаке, так и локально. Разработка привлекательных мобильных приложений для платформ iOS, Android и Windows. Встроенные функции подключения к десяткам облачных служб и корпоративных приложений обеспечивают возможность интеграции с приложениями SaaS и корпоративным ПО. Благодаря возможности написания кода на предпочитаемом языке и интерфейсу IDE (.NET, NodeJS, PHP, Python или Java) можно еще быстрее создавать веб-приложения и API.

- Приложения логики. Функция приложений логики в службе приложений Azure позволяет интегрировать решение IoT в существующие бизнес-системы и эффективно автоматизировать рабочие процессы. Разработчики могут использовать приложения логики для создания рабочих процессов, которые запускаются по триггеру и выполняют последовательность действий — правила и операции, использующие эффективные соединители для интеграции с существующими бизнес-процессами компании. Приложения логики также предоставляют встроенные функции подключения к экосистеме SaaS, облачной среде и локальным приложениям.

- Хранилище больших двоичных объектов. Надежное и экономичное облачное хранилище для данных, передаваемых устройствами в облако.

Полезные материалы

Мы также предлагаем ознакомиться с прочими функциями и возможностями предварительно настроенных решений IoT Suite:

- Обзор функций прогнозного обслуживания в предварительно настроенных решениях.

- IoT Suite: часто задаваемые вопросы.