Команда Usual Protocol зафиксировала подозрительную активность в сети. Компания BlockSec сообщила о серии непроверенных транзакций, после чего все контракты проекта были оперативно заморожены.

Речь идёт о стейблкоине USD0, выпускаемом Usual Protocol. По словам команды, злоумышленник воспользовался механизмом арбитража между токенами USD0 и USD0++ и смог получить $43 тысячи. При этом ликвидность не пострадала, пользовательские средства остались в безопасности.

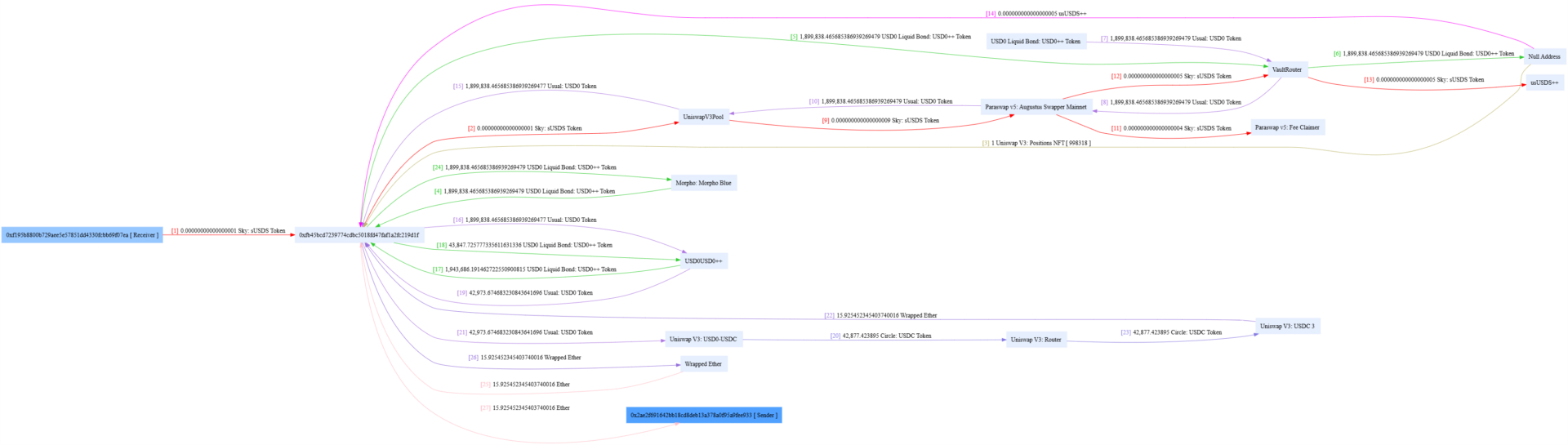

Свапе между USD0++ и USD0 принес хакеру $43 тыс. Источник: BlockSec

Атака связана с основным механизмом протокола, синтетическим USD0, который фактически представляет собой форму токенизированного долга. Хакеру удалось провести свап между «облигационной» версией токена и торгуемым USD0 без ограничений.

Позже часть средств была обменена через Uniswap V3 на USDC от Circle. Пока нет данных, был ли заморожен этот стейблкоин.

На фоне инцидента токен USUAL торговался в районе $0,12 — на него атака не повлияла.

Читайте также: Arkham вскрывает биткоин-адреса MicroStrategy, несмотря на протесты Сэйлора

Usual Protocol взломали во второй раз за несколько дней

Главной уязвимостью Usual Protocol остаётся токен USD0++ — облигационная версия USD0. По идее, обмен между двумя токенами должен быть разрешён только через смарт-контракт, но злоумышленник смог провести свап 1 к 1 без ограничений.

На открытом рынке между токенами сохраняется разница в цене: USD0++ торгуется около $0,97, а USD0 — на уровне $0,99. Ранее курс падал до $0,85. Это расхождение и позволило хакеру зарабатывать на арбитраже между двумя активами.

Ончейн-исследователи отмечают, что похожий эксплойт произошёл несколькими днями ранее, но команда Usual тогда никак не отреагировала.

Хотя в этот раз хакер вывел всего $42 973 в USDC, сама возможность повторных атак заставила разработчиков заморозить смарт-контракт. Базовая часть протокола при этом продолжает работать, ограничение действует только на уязвимый участок.

Usual пытается восстановить утраченные позиции

Сейчас общий TVL Usual Protocol составляет около $380 миллионов, в разы меньше январского пика в $1,7 миллиарда. Проект до сих пор не оправился после сильной потери привязки к доллару в начале 2025 года. При этом спрос на стейблкоин с облигационной моделью остаётся ограниченным.

В обращении находится примерно 569 миллионов токенов USD0++ и 635 миллионов USD0. Массовые обмены между двумя версиями могут повлиять на стабильность системы и обесценить часть активов.

Облигационная версия USD0 требует блокировки средств на 4 года. Токены продаются со скидкой и формально считаются облигацией. В качестве обеспечения используются токенизированные активы от Ondo Finance, Hashnote и BlackRock.

Usual Protocol задумывался как DeFi-решение с пассивным доходом. Но у проекта есть и другие механизмы: часть пользователей уходит из USD0++ через небольшой пул Curve Finance, на который приходится более 87% всего объёма торгов этим токеном.

Ни один из двух стейблкоинов не торгуется на крупных биржах, вся ликвидность сосредоточена на Curve и Uniswap.

Читайте также: Проект WLFI добавил поддержку рестейкинга для стейблкоина USD1